Im Jahr 2026 ist es kein Luxus mehr, sondern eine Pflicht: Cybersecurity im Proptech. Jede Wohnung, die mit Smart-Home-Technik ausgestattet ist, jede Heizung, die per App gesteuert wird, jeder Zähler, der Daten in die Cloud sendet - all das ist ein Einfallstor für Hacker. Und die Branche ist nicht vorbereitet. Laut der KPMG-ZIA-Studie aus Dezember 2023 haben 79 Prozent der Immobilienunternehmen keine durchgängige Strategie, um ihre Gebäudetechnik vor Cyberangriffen zu schützen. Das ist kein kleiner Fehler. Das ist ein riesiges Risiko.

Warum sind Immobiliendaten so attraktiv für Hacker?

Es geht nicht nur um Mietverträge oder Kontodaten. Es geht um die physische Sicherheit von Menschen. Ein Hacker, der die Heizungssteuerung einer Mehrfamilienhausanlage manipuliert, kann ganze Gebäude in die Kälte stürzen. Wer die Smart-Locks knackt, kann Einbrüche planen - ohne ein Fenster zu brechen. Und wer auf die Daten von Mietern zugreift, kann Identitäten stehlen, Betrugsfälle organisieren oder die DSGVO schwer verletzen.

Die Zahlen sprechen eine klare Sprache: 47 Prozent aller Angriffe auf vernetzte Gebäude zielen auf Heizungs- und Klimasysteme. 32 Prozent betreffen Mieterdaten. Und 18 Prozent der Sicherheitsvorfälle in Wohngebäuden 2022 waren auf fehlerhafte Smart-Locks zurückzuführen. Das sind keine Theorien. Das sind reale Vorfälle, die in München, Berlin und Köln bereits passiert sind. Ein Nutzer auf Reddit beschrieb es so: „Letzte Woche fiel die gesamte Heizungssteuerung durch einen einfachen DDoS-Angriff aus. 80 Wohnungen ohne Heizung - mitten im Januar.“

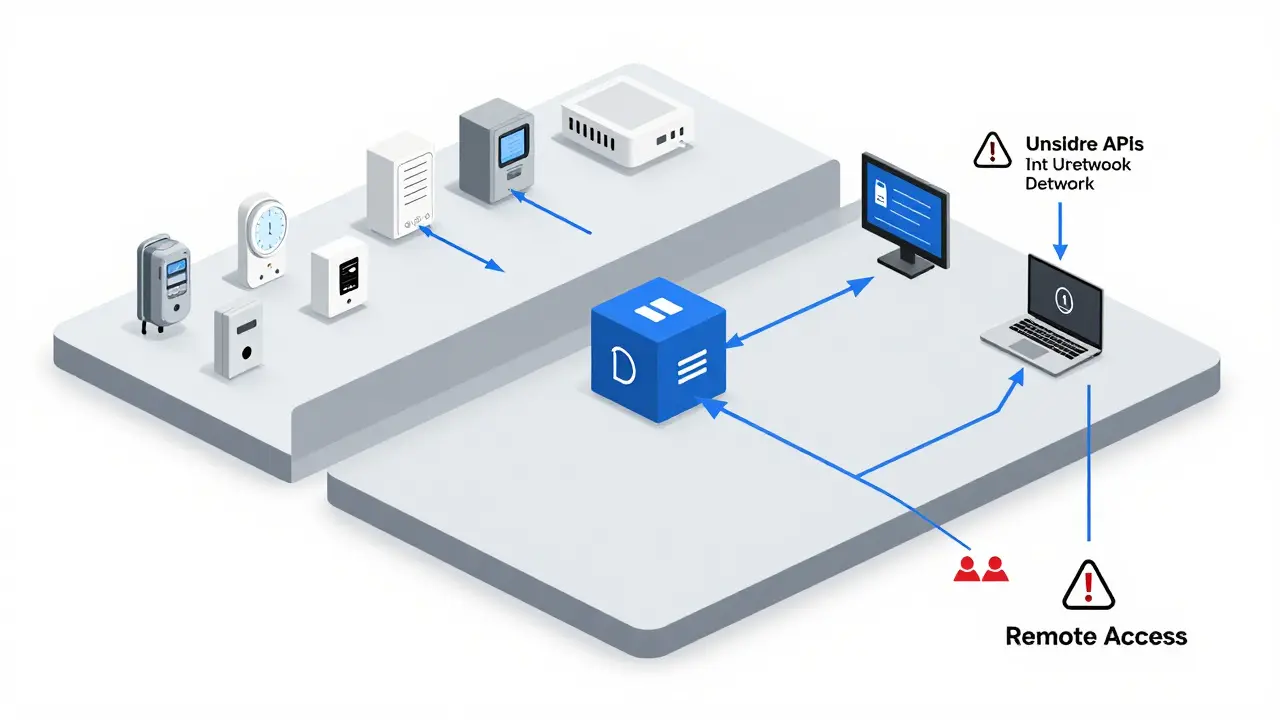

Was genau ist anfällig? Die häufigsten Angriffsflächen

Proptech-Systeme sind komplex. Sie verbinden Geräte von unterschiedlichen Herstellern - oft ohne gemeinsame Sicherheitsstandards. Typische Schwachstellen sind:

- IoT-Geräte: Smart Meter, Photovoltaik-Wechselrichter, Luftqualitätssensoren - alle mit Internetzugang, oft ohne Passwortschutz.

- Webbasierte Management-Portale: Viele Immobilienverwalter nutzen einfache Webinterfaces, die mit Standardpasswörtern wie „admin“ oder „1234“ gesichert sind.

- APIs: Schnittstellen zwischen verschiedenen Systemen (z.B. zwischen dem Mietverwaltungsprogramm und dem Smart-Building-System) sind oft schlecht dokumentiert und unverschlüsselt.

- Remote-Zugriffe: Techniker, die von außen auf die Anlage zugreifen, nutzen oft unsichere VPNs oder ungesicherte Mobilfunkverbindungen.

Und das Schlimmste: Diese Systeme sind oft nicht voneinander getrennt. Ein Angriff auf das Photovoltaik-System kann sich über das Netzwerk auf die Sicherheitskameras, die Türöffner und sogar die Brandmeldeanlage ausbreiten. Ein einziger unsicherer Sensor kann das ganze Gebäude gefährden.

Was passiert, wenn es passiert?

Ein Cyberangriff auf ein Smart-Building hat nicht nur technische, sondern auch rechtliche und finanzielle Folgen.

- Downtime: Durchschnittlich 14,7 Stunden pro Vorfall - das bedeutet für Mieter: keine Heizung, keine Lichtsteuerung, keine Zugangskontrolle.

- DSGVO-Sanktionen: Wenn Mieterdaten (z.B. Bewegungsprofile, Heizverhalten, Besuchergewohnheiten) ausgespäht werden, drohen Bußgelder von bis zu 4 % des weltweiten Umsatzes - oder bis zu 20 Millionen Euro.

- Haftung: Wenn ein Cyberangriff zu einem Brand führt, weil das Brandschutzsystem deaktiviert wurde, haftet der Vermieter - nicht der Hersteller des Systems.

- Reputationsverlust: Mieter vertrauen einem Anbieter nicht mehr, der ihre Daten nicht schützen kann. Das ist schwer zu reparieren.

Unternehmen mit einer funktionierenden Cybersecurity-Strategie sparen durchschnittlich 280.000 Euro pro Vorfall. Das ist kein kleiner Betrag. Das ist der Gewinn aus 5-7 neuen Mietobjekten pro Jahr.

Was macht eine echte Sicherheitsstrategie aus?

Es reicht nicht, ein Antivirenprogramm zu installieren. Es reicht nicht, „alle Passwörter zu ändern“. Eine echte Strategie hat vier Säulen:

- Netzwerksegmentierung: Trennen Sie die Gebäudetechnik vom internen Büro-Netzwerk. Ein Angriff auf die Kaffeemaschine darf nicht das Mietverwaltungssystem erreichen.

- Multi-Faktor-Authentifizierung (MFA): Jeder, der auf ein Gebäude-Management-System zugreift - egal ob Techniker, Verwalter oder externe Dienstleister - braucht mindestens zwei Authentifizierungsschritte. Nur Passwort reicht nicht.

- Echtzeit-Monitoring: Nutzen Sie KI-gestützte Tools, die Anomalien in Echtzeit erkennen. Die Haufe-Umfrage von Januar 2024 zeigt: 65 Prozent der Unternehmen, die das nutzen, berichten von deutlich weniger Vorfällen.

- Regelmäßige Schulungen: 68 Prozent aller Angriffe passieren durch Phishing. Ein Mitarbeiter, der auf einen gefälschten E-Mail-Link klickt, ist das schwächste Glied. Schulungen müssen vierteljährlich stattfinden - und nicht nur als PDF-Download.

Und: Die Führungsebene muss dabei sein. Unternehmen, bei denen ein CISO (Chief Information Security Officer) aktiv in die Entscheidungen einbezogen wird, erleben 52 Prozent weniger Angriffe. Cybersecurity ist kein IT-Thema. Es ist ein Geschäftsrisiko.

Wie steht es um die rechtliche Lage?

Seit Oktober 2024 gilt in Deutschland die NIS2-Richtlinie. Sie verpflichtet Immobilienunternehmen, Cyberangriffe innerhalb von 24 Stunden zu melden. Wer das nicht tut, riskiert hohe Bußgelder. Und die DSGVO bleibt weiterhin gültig: Jede Datenerhebung von Mietern - auch über Smart-Thermostate oder Bewegungssensoren - muss transparent, datensparsam und mit Einwilligung erfolgen.

Standard-IT-Haftpflichtversicherungen decken diese Risiken nicht. Sie schützen vor Softwarefehlern, nicht vor gezielten Angriffen auf IoT-Systeme. Spezialisierte Policen, wie sie Risk Partners anbietet, decken explizit DSGVO-Verstöße, physische Schäden durch Cyberangriffe und Haftungsansprüche von Mietern ab. Aber: Sie sind 22 Prozent teurer und der Abschluss dauert durchschnittlich 14 Tage - statt 5. Wer spart, zahlt später doppelt.

Warum scheitern viele PropTech-Lösungen?

Es gibt Hunderte von Startups, die Apps für die Mietverwaltung, Smart-Home-Integration oder Predictive Maintenance anbieten. Doch laut der PropTech Germany Studie 2025 scheitern 85 Prozent an der praktischen Umsetzung. Warum?

- Zu spezialisiert: 78 Prozent der Immobilienverwalter kritisieren, dass die Lösungen nicht anpassbar sind. Ein System, das nur für Neubauten funktioniert, hilft nicht bei Altbauten.

- Zu komplex: 72 Prozent der Unternehmen nutzen mehr als fünf verschiedene Technologieanbieter - und die Systeme sprechen nicht miteinander.

- Zu wenig Schulung: 58 Prozent der Nutzer berichten, dass ihr Personal nicht ausreichend geschult ist.

- Zu schlechte Dokumentation: 68 Prozent der Nutzer finden die API-Dokumentation unzureichend - das macht Integration unmöglich.

Ein Beispiel: Ein Vermieter kauft ein Smart-Lock-System von Firma A, ein Heizungssteuerungssystem von Firma B und eine Mietverwaltungssoftware von Firma C. Keines der Systeme kommuniziert mit den anderen. Der Verwalter muss drei Apps öffnen, drei Passwörter eingeben - und hat trotzdem keine Übersicht. Das ist kein Fortschritt. Das ist Chaos.

Was tun? Ein Praxisleitfaden für 2026

Wenn Sie heute anfangen, hier sind die konkreten Schritte:

- Bestandsaufnahme: Machen Sie eine Liste aller vernetzten Geräte in Ihren Gebäuden. Wo sind Sensoren? Wo gibt es Fernzugriffe? Wer hat Zugang?

- Netzwerk trennen: Errichten Sie ein separates VLAN für die Gebäudetechnik. Kein Zugang vom Büro-Netzwerk.

- MFA einführen: Für alle Systeme, die von außen erreichbar sind. Keine Ausnahmen.

- Monitoring installieren: Nutzen Sie KI-basierte Tools, die Anomalien erkennen - nicht nur Virenscans.

- Schulungen starten: Vierteljährlich. Mit echten Beispielen aus der Praxis. Nicht mit PowerPoint.

- Versicherung prüfen: Fragt Ihr Versicherer explizit nach Cyber-Risiken im Smart-Building-Bereich? Wenn nein, wechseln Sie.

- ZIA-Leitfaden nutzen: Der „Cybersecurity für Smart Buildings“-Leitfaden vom Februar 2024 enthält 123 konkrete Empfehlungen. Nutzen Sie ihn als Checkliste.

Die Integration dauert mindestens sechs Monate. Keine schnellen Lösungen. Aber wer jetzt nicht handelt, wird in zwei Jahren die Rechnung zahlen - mit Geld, Reputation und möglicherweise sogar mit Strafen.

Was kommt als Nächstes?

Der Markt wächst: Von 4,2 Milliarden Euro im Jahr 2022 auf 9,8 Milliarden bis 2027. Aber nicht alle Anbieter überleben. Die PropTech Germany Studie prognostiziert eine Konsolidierung: Von 145 Anbietern bleiben bis 2026 nur noch 45 übrig. Die großen Player wie Vonovia und Deutsche Wohnen haben bereits 5-7 Prozent ihres IT-Budgets für Cybersecurity reserviert. Kleine Vermieter müssen nachziehen - oder zurückbleiben.

Die Zukunft liegt in dynamischen Versicherungsmodellen: Policen, deren Prämie sich automatisch an die Sicherheitslage anpasst - basierend auf täglichen Scans. Wer seine Systeme gut schützt, zahlt weniger. Wer sie vernachlässigt, zahlt mehr. Das ist fair. Und es zwingt zur Verantwortung.

Der Fachkräftemangel bleibt ein Problem: 74 Prozent der Sicherheitspositionen in der Immobilienbranche sind unbesetzt. Aber das heißt nicht, dass Sie warten müssen. Nutzen Sie externe Berater. Setzen Sie auf klare Prozesse. Und denken Sie: Cybersecurity ist kein Projekt. Es ist eine Haltung. Und sie beginnt mit der Erkenntnis: Wer Immobilien digitalisiert, muss sie auch schützen.

Warum ist Cybersecurity im Proptech wichtiger als in anderen Branchen?

Im Proptech verbinden sich digitale und physische Risiken. Ein Hacker, der die Heizung ausschaltet, verursacht nicht nur einen IT-Ausfall - er gefährdet die Gesundheit von Menschen. Ein gebrochener Smart-Lock ist kein Softwarefehler - das ist ein Einbruch. Diese direkte Verbindung zwischen Daten und physischer Sicherheit macht die Branche besonders anfällig und die Konsequenzen gravierender als in vielen anderen Bereichen.

Kann ich mit einer Standard-IT-Haftpflichtversicherung auskommen?

Nein. Standard-IT-Haftpflichtversicherungen decken nur Softwarefehler oder Datenverlust durch interne Fehler ab. Sie schließen gezielte Cyberangriffe auf IoT-Geräte, physische Schäden durch Systemmanipulation oder DSGVO-Verstöße durch Smart-Home-Datenexfiltration aus. Wer nur diese Versicherung hat, ist bei einem echten Angriff schutzlos. Spezialisierte Policen sind notwendig - auch wenn sie teurer sind.

Wie viel Zeit braucht die Umsetzung einer Cybersecurity-Strategie?

Mindestens sechs Monate für eine vollständige Integration - inklusive Schulungen, Systemanpassungen und Dokumentation. Schnelle Lösungen wie „ein paar Passwörter ändern“ oder „eine Firewall installieren“ reichen nicht. Es geht um Netzwerksegmentierung, Zugriffsrechte, Monitoring und Prozesse. Wer das als kurzfristiges Projekt betrachtet, wird scheitern.

Was ist der größte Fehler, den Immobilienunternehmen machen?

Sie glauben, Cybersecurity sei ein IT-Thema. Tatsächlich ist es ein Unternehmensrisiko. Der größte Fehler ist, dass Führungskräfte sich nicht einbringen. Ohne Engagement von oben - ohne Budget, ohne Priorisierung, ohne Verantwortung - bleibt alles auf Papier. Die KPMG-Studie zeigt: Unternehmen mit CISO-Beteiligung haben 52 Prozent weniger Angriffe.

Sind Smart-Building-Systeme grundsätzlich unsicher?

Nein. Die Technik an sich ist nicht unsicher. Es sind die fehlenden Prozesse: fehlende Netzwerktrennung, keine Multi-Faktor-Authentifizierung, keine Schulungen, keine Überwachung. Wenn Sie die Grundregeln befolgen - Segmentierung, MFA, Monitoring, Schulungen - können Smart-Buildings sicher und effizient sein. Es ist kein technisches, sondern ein organisatorisches Problem.

Was passiert, wenn ich nichts tue?

Es ist nur eine Frage der Zeit. In 2026 wird ein Angriff nicht mehr als Ausnahme gelten - sondern als Standardrisiko. Sie riskieren Bußgelder nach DSGVO und NIS2, Schadensersatzansprüche von Mietern, Reputationsschäden und möglicherweise sogar strafrechtliche Konsequenzen, wenn durch Ihren Unterlassungsschaden Menschen zu Schaden kommen. Die Kosten des Nicht-Tuns sind höher als die der Umsetzung.

Andreas adH Schmidt

Januar 7 2026Das ist doch lächerlich, wir haben doch schon seit Jahren Smart-Home-Systeme und keiner ist eingebrochen. Wer sich nicht mal ein starkes Passwort merken kann, hat eh keine Ahnung von Technik. Die ganzen Angstmachereien sind nur von Leuten, die lieber Angestellter bleiben als selbst was zu verändern.

MICHELLE FISCHER

Januar 7 2026Oh wow, eine 123-seitige Checkliste. Und ich dachte, ich hätte nur eine Heizung zu bedienen, nicht ein ganzes Cyber-Imperium zu verwalten. Ich wette, der Autor hat auch noch einen CISO im Keller, der ihm jeden Morgen Kaffee macht und sagt: „Herrchen, heute ist ein guter Tag, um ein VLAN zu segmentieren.“

Angela Rosero

Januar 7 2026Es ist unerträglich, wie oft in diesem Beitrag das Wort „Cybersecurity“ fälschlicherweise mit „y“ geschrieben wird. Richtig ist „Cybersicherheit“. Zudem: Der Satz „Ein Hacker, der die Heizung ausschaltet, verursacht nicht nur einen IT-Ausfall“ ist grammatikalisch inkorrekt, da „verursachen“ transitiv verwendet wird, ohne direktes Objekt. Und wer sagt „Smart-Building“? Das ist kein Deutsch. Das ist Englisch mit deutschem Akzent.

Oskar Sjöberg

Januar 9 2026Ich hab mal einen Vermieter getroffen, der meinte, er braucht keine Sicherheit, weil er nur drei Wohnungen hat. Dann hat ein Hacker die Heizung auf 30 Grad gestellt und der Mieter hat ihm eine Rechnung für 1200 Euro Heizkosten geschickt. Der Vermieter hat gesagt: „Das ist doch nicht meine Schuld!“

Ich hab ihm geantwortet: „Doch, das ist deine Schuld. Du hast die Tür offen gelassen und dich gewundert, warum der Hund das Sofa angeknabbert hat.“

Shannon O'Neill

Januar 9 2026Ich liebe es, wie hier alle so dramatisch über „Cyberangriffe“ reden, als wäre das ein Krieg, und nicht ein paar schlecht konfigurierte IoT-Geräte… Aber hey, wenigstens reden wir darüber! Endlich! Ich hab letzte Woche meine Smart-Locks mit einem 17-stelligen Passwort und einem Zufallsgenerator gesichert… und dann vergessen, wie das Passwort lautet. 😅 Aber das ist ja auch Teil der Reise, oder? 🤷♀️

Nils Koller

Januar 11 2026Ich hab das Gefühl, wir verwechseln hier Technik mit Angst. Ja, es gibt Risiken. Aber die meisten Angriffe passieren nicht durch komplizierte Hacker, sondern weil jemand den Router mit dem Standardpasswort „admin“ lässt. Das ist kein Cyberkrieg. Das ist eine Erziehungsfrage.

Wir brauchen keine 123-Punkte-Checklisten. Wir brauchen Leute, die verstehen, dass Technik nicht magisch ist. Und dass ein Passwort nicht nur aus „1234“ besteht.

Nico San

Januar 12 2026Wer so etwas wie „Smart-Home“ nutzt, hat schon verloren. Das ist keine Fortschritt, das ist ein Zeichen der Verwahrlosung. Wer seine Heizung per App steuert, hat keine Kontrolle mehr über sein Leben. Wer Daten in die Cloud lädt, gibt seine Privatsphäre an amerikanische Konzerne ab. Das ist kein Sicherheitsproblem. Das ist ein moralisches Versagen.

Ludwig Lingg

Januar 13 2026Ich hab letzte Woche meine Wohnung mit 14 IoT-Geräten ausgestattet und jetzt hab ich 11 Apps auf meinem Handy. Ich hab keine Ahnung, was die machen, aber ich hab ein bisschen Angst, dass die mich abhören. Und ich find’s geil. 🤖🔥

Wenn das jetzt ein Hacker angreift, dann soll er doch kommen. Ich hab eine Kamera an der Tür, die mir jeden Tag ein Selfie vom Briefkasten schickt. Der Hacker wird sich fragen: „Warum ist hier ein Mann mit einem Kostüm aus dem Jahr 2005 und einem Kater vor der Tür?“

Cory Haller

Januar 13 2026Es geht nicht um die Technik. Es geht um die Haltung. Du kannst die beste Firewall haben, aber wenn dein Mitarbeiter den E-Mail-Link klickt, weil er denkt, es kommt vom Finanzamt, dann ist die Technik egal.

Ich hab vor zwei Jahren einen Vermieter beraten, der dachte, er braucht keine Schulungen. Dann hat seine Reinigungskraft auf einen Link geklickt und die ganze Anlage wurde gekapert. Sie hat sich entschuldigt. Er hat sie entlassen. Ich hab ihn gefragt: „Warum hast du nicht die IT-Abteilung entlassen?“

Er hat geschwiegen. Und seitdem hat er eine vierteljährliche Schulung. Und er hat noch seine Reinigungskraft.

conrad sherman

Januar 15 2026Ich hab das gelesen und dachte: wow, das ist ja fast so komplex wie die Relativitätstheorie. Aber ich bin ja nur ein einfacher Mieter, der seine Heizung per App anmacht. Ich hab kein CISO, kein VLAN, kein Monitoring. Ich hab nur einen Laptop, ein Smartphone und eine Ahnung, dass ich zu viel Zeit im Internet verbringe. Aber hey, wenigstens hab ich eine Versicherung. Und nein, ich hab keine Ahnung, ob die das abdeckt. Ich hab sie unterschrieben, weil der Vertrag 12 Seiten lang war und ich dachte, das muss was heißen.

Dagmar Devi Dietz

Januar 15 2026OMG ich hab gerade meine Heizung per App ausgeschaltet und hab mich gefragt: ob das jetzt ein Hacker war? 😱 Ich hab gleich alle Passwörter geändert und ne App runtergeladen die sagt: „Dein Haus ist sicher!“ 🛡️💖 Ich hab sogar meinen Nachbarn gefragt, ob er auch so viel Angst hat. Er hat nur genickt und gesagt: „Ja, aber ich hab keine App.“ 😅

Walther van Berkel

Januar 16 2026Die Kernfrage ist nicht, ob die Technik sicher ist, sondern ob die Menschen, die sie nutzen, die Verantwortung übernehmen. Cybersecurity ist kein technisches Problem. Es ist ein soziales Problem. Es geht darum, dass wir lernen, mit Komplexität umzugehen, ohne zu panikieren. Es geht darum, dass wir nicht erwarten, dass ein System perfekt ist, sondern dass wir Prozesse schaffen, die Fehler auffangen. Ein VLAN ist kein Zauberstab. Eine Schulung ist kein Event. Es ist eine Kultur. Und die baut man nicht in sechs Monaten auf. Aber man kann damit anfangen. Heute.

Ingrid Carreño

Januar 16 2026Ich hab neulich gelesen, dass die Bundesregierung schon seit 2022 weiß, dass diese Systeme unsicher sind. Aber sie haben nichts getan. Warum? Weil sie mit den großen Tech-Konzernen verhandeln. Die haben die Daten. Die haben die Macht. Und wir? Wir sind nur die dummen Mieter, die ihre Heizung per App steuern und dann plötzlich im Dunkeln sitzen. Das ist keine Sicherheitslücke. Das ist ein staatliches Versagen. Und die Versicherung? Die zahlt nicht, wenn es nachgewiesen wird, dass die Regierung es gewusst hat. Aber das wird nie bewiesen. Weil sie alles löschen.

Maria Neele

Januar 18 2026Ich hab vor einem Jahr mit einem kleinen Vermieter zusammengearbeitet. Er hatte 12 Wohnungen, kein Budget, keine Ahnung. Wir haben angefangen mit: Passwörter ändern, zwei Geräte trennen, eine Schulung mit dem Hausmeister. Sechs Monate später hat er einen Angriff abgewehrt, weil jemand versucht hat, über den Kaffeemaschinen-Sensor einzusteigen. Er hat’s gemerkt, weil er die Alerts gelesen hat. Nicht weil er ein Experte war. Sondern weil er angefangen hat, zuzuhören.

Es ist nicht schwer. Es ist nur unangenehm. Und das ist der erste Schritt.

Eirin Shu

Januar 18 2026Die Verwendung von „Smart-Building“ als Anglizismus ist in der deutschen Fachsprache nicht akzeptabel. Gemäß den Empfehlungen des Duden und des Rats für deutsche Rechtschreibung ist der korrekte Begriff „Intelligentes Gebäude“. Zudem ist die Formulierung „Cybersecurity ist kein IT-Thema“ grammatikalisch ungenau; korrekt müsste es heißen: „Cybersecurity ist kein ausschließlich IT-bezogenes Thema“. Die Verwendung von „CISO“ ohne Erklärung ist für ein allgemeines Publikum unangemessen. Ich fordere eine Überarbeitung des Textes unter Berücksichtigung der deutschen Sprachnormen.